El control de acceso se basa en la comprobación y confirmación para permitir el acceso a una zona, tras previa solicitud o autorización, a un ente u organismo de una manera organizada.

El control de acceso se compone de:

Autenticación

Se podría acceder a una zona en concreto a través de una contraseña, un mapa, una clave, reconocimiento facial, etc. Para ello, se necesita previa autorización.

Autorización

Con ella, la entidad puede ser acreditada. No obstante, podría no tener el derecho a acceder al recurso en determinados momentos o circunstancias.

Trazabilidad

Para las situaciones en las que inclusive con autorización no se tenga completo control sobre el acceso a los recursos, se otorgará responsabilidad a todas las entidades para garantizar el acceso a dichos recursos y poder identificar en casos de situaciones no deseadas, al responsable de dicha situación.

En cualquier control de accesos se pueden distinguir los siguientes elementos:

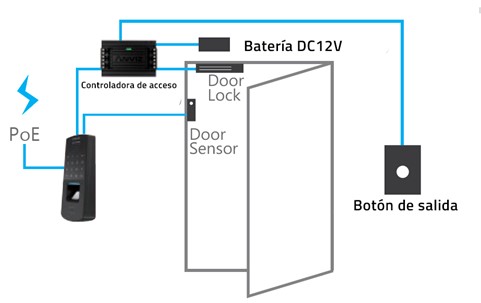

Fuente de alimentación (PoE): para garantizar un funcionamiento 24/7 se utilizará una fuente de emergencia.

Controlador: en él se almacena la lista de usuarios y sus permisos. Al recibir el código de identificación que le transmite el lector, decide si puede o no acceder a la zona.

Lector: se encarga de leer el identificador del usuario. Puede identificarse a través de tecnología de proximidad, huella digital, radiofrecuencia, teclado, manos libres, etc.

Abrepuertas: es el encargado de bloquear la puerta a aquellos usuarios denegados por el controlador. En caso contrario, los usuarios podrán acceder sin ningún problema.

Identificador: es la credencial del usuario. Algunos identificadores tienen un código único de usuario, en la que en circunstancias de robo o pérdida se pueda dar de baja únicamente ese identificador sin tener que alterar el de los demás usuarios.

Pulsador de salida: como excepción al control automático de una puerta con su tiempo programado, con este elemento se desbloqueará temporalmente y de forma manual una puerta para salir de una zona concreta.

Sensor de puerta: permite establecer un tiempo programado para permitir que se tenga el acceso a una puerta. Fuera de ese tiempo, si la puerta no se ha cerrado, se generará una alarma.

Breve historia de su uso en España

Todo empezó con los dispositivos de lectura, dominado fundamentalmente por las tecnologías de validación de banda magnética y de proximidad. Después se aseguraría con una significativa penetración en este mercado de los lectores biométricos como lo son la huella, el iris del ojo, reconocimiento facial o geometría de la mano.

Aplicaciones al mercado actual

En el sector de la seguridad, hay ciertas partes de una instalación edificio o vivienda en las que se necesita, por cuestiones de seguridad, restringir el acceso al público en general, permitiendo el paso solo a aquellas personas que estén autorizadas a puertas y/o ventanas, entre otros, que dan entrada y salida a zonas de máxima seguridad.